par Élodie Toustou

Arnaque au colisCe SMS cache un redoutable virus qui copie votre application bancaire

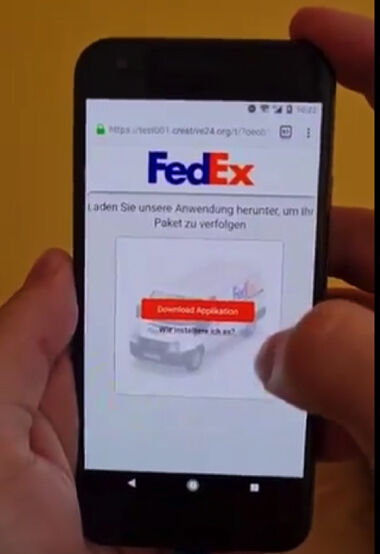

Après les mails, les SMS ou des messages sur WhatsApp ou Signal destinés à vous dérober vos numéros de carte bancaire en vous faisant croire que vous devez régler les frais d’affranchissement d’un colis, une nouvelle technique bien plus pernicieuse se répand comme une traînée de poudre. Ici aussi tout commence avec un SMS ou un MMS indiquant la réception d’un colis. Sauf qu’en cliquant sur le lien qu’il contient, au lieu de vous renvoyer sur une copie d’un site de transporteur de colis (Colissimo, DHL, Fedex…), vous êtes invité à télécharger une application censée vous permettre de suivre la progression de votre livraison.

Innocemment, vous acceptez qu’elle soit téléchargée depuis votre navigateur plutôt que depuis le magasin officiel de votre smartphone. Puis, lors de l’installation, vous lui accordez machinalement diverses permissions, notamment celles lui permettant d’avoir accès à votre localisation, à vos contacts ou à vos SMS. Sauf que celle-ci est tout sauf l’interface officielle du transporteur : il s’agit d’un programme malveillant qui cible les applications bancaires.

Des copies presque parfaites des applications bancaires

Ce nouveau type d’arnaque au colis a été identifié par les spécialistes de la sécurité au début du mois de janvier. Depuis, le nombre de cas se multiplie. « Sur les dix derniers jours, les détections chez des particuliers ou des entreprises ont été multipliées par deux », précise Bastien Bobe, directeur technique chez Lookout, une entreprise spécialisée dans les logiciels de sécurité pour les appareils mobiles.

Une fois installé sur votre smartphone, le malware va fonctionner tout le temps, en tâche de fond. « Il va attendre que vous lanciez l’une des applications bancaires qu’il a ciblées », précise Bastien Bobe. Parmi elles figurent évidemment les plus grands établissements, comme la BNP, la Banque postale, la Société générale, le Crédit agricole, mais aussi des plus petits comme la néobanque N26 ou la fintech Lydia.

Ainsi, si vous cliquez sur l’application de votre banque pour consulter vos comptes ou réaliser une opération, le logiciel malveillant va procéder à une interception de processus : le malware va se substituer à votre application bancaire. « Vous aurez l’impression de vous logger à votre banque, mais il s’agit en réalité d’une copie de son application, indique Bastien Bobe. Elle ne va bien entendu pas vous demander d’authentification biométrique (via le capteur d’empreinte digitale ou Face ID) puisque son but est de récupérer les identifiants bancaires que vous allez taper. »

Sans authentification forte, point de salut

Une fois vos codes d’accès récupérés, les pirates pourront les utiliser (ou les revendre sur le dark web). Car le logiciel malveillant ne se contente pas d’aspirer vos codes, il est aussi capable de récupérer le SMS de validation que peuvent envoyer les banques afin de confirmer certaines opérations.

« Si vous avez activé l’authentification forte, ils ne vont pas aller plus loin, par contre, si le code de validation est envoyé par SMS, l’affaire est jouée », souligne Bastien Bobe. Les escrocs pourront ainsi se connecter à votre compte, par exemple pour ajouter un nouveau bénéficiaire afin de réaliser un virement vers un autre compte ou créer une carte bancaire virtuelle afin de réaliser des achats sur internet.

Comment s’en débarrasser ?

Si vous avez déjà été piégé, inutile de rechercher l’application sur votre smartphone, vous ne la verrez pas ! Le mieux est de télécharger une solution de sécurité pour smartphone qui sera capable de la détecter puis de l’éliminer. Ces antivirus sont à télécharger depuis les magasins officiels, Google Play Store pour les smartphones Android ou l’App Store pour les iPhone. Parmi eux figurent Eset (uniquement sur Android), Lookout, Malwarebytes ou Kaspersky.

Vous pouvez également vous rendre dans les paramètres pour remettre votre smartphone dans sa configuration d’usine. Rien de garanti toutefois, car certains malwares résistent à cette opération, même si cela arrive moins souvent sur les dernières versions d’Android et d’iOS.

Le plus prudent restant de refuser l’installation d’applications depuis des sources inconnues directement dans les paramètres du smartphone.

Élodie Toustou

Lire aussi